Suivi des CVE: pourquoi une veille quotidienne est indispensable

Le suivi quotidien des CVE permet de réduire la fenêtre d'exposition avant exploitation, car les attaquants surveillent eux aussi les nouvelles vulnérabilités.

Beaucoup d’entreprises pensent encore qu’elles ne sont pas une cible. En pratique, ce raisonnement est dangereux.

En cybersécurité, il ne faut pas seulement se demander si quelqu’un vous vise personnellement. Il faut surtout se demander si votre infrastructure peut être repérée, scannée et exploitée automatiquement.

C’est précisément pour cela que le suivi quotidien des CVE est indispensable.

Une CVE publiée n’est jamais une information neutre

Lorsqu’une vulnérabilité reçoit un identifiant CVE et que ses détails deviennent publics, l’information circule immédiatement:

- chez les éditeurs et les équipes de sécurité;

- chez les intégrateurs et les exploitants;

- chez les attaquants.

Autrement dit, si vous êtes capables de suivre une CVE pour la patcher, les hackers sont eux aussi capables de la suivre pour l’exploiter.

La publication d’une faille ne crée pas seulement une opportunité de correction. Elle ouvre aussi une course de vitesse entre:

- les équipes qui veulent corriger;

- les acteurs malveillants qui veulent scanner avant correction.

Pourquoi la veille quotidienne change réellement le niveau de protection

Le risque principal n’est pas uniquement l’existence d’une vulnérabilité. Le risque, c’est la fenêtre d’exposition entre sa publication et sa remédiation.

Une veille quotidienne permet de:

- identifier rapidement les nouvelles CVE pertinentes;

- vérifier si les solutions réellement utilisées par l’entreprise sont concernées;

- prioriser selon l’exposition Internet, la criticité métier et la disponibilité d’un correctif;

- déclencher un patch ou une mesure compensatoire sans attendre qu’un incident survienne.

Plus ce délai est court, plus la surface exploitable diminue.

À l’inverse, une revue ponctuelle ou irrégulière laisse des jours, parfois des semaines, pendant lesquels une faille connue reste accessible à quiconque la recherche.

Les attaquants ne ciblent pas uniquement les grandes organisations

Une erreur fréquente consiste à croire qu’une petite ou moyenne structure est invisible. Ce n’est pas ainsi que fonctionnent beaucoup d’attaques actuelles.

Une part importante des compromissions opportunistes repose sur:

- des scans automatisés d’IP publiques;

- l’identification de versions logicielles vulnérables;

- l’exploitation d’interfaces d’administration exposées;

- l’enchaînement rapide entre découverte de la faille et tentative d’intrusion.

Dans ce modèle, vous n’avez pas besoin d’être célèbre pour être attaqué. Il suffit d’être visible et vulnérable.

Le sujet n’est donc pas seulement “sommes-nous une cible stratégique ?”. Le sujet est aussi “sommes-nous un système atteignable par un opportuniste ?”.

Une CVE critique devient vite un sujet d’exploitation

Quand une faille touche une solution répandue, les scans commencent souvent très tôt. Les attaquants cherchent:

- les services exposés sur Internet;

- les versions connues comme vulnérables;

- les environnements non patchés;

- les cibles dont la maintenance est lente ou absente.

Cette logique explique pourquoi des entreprises bien plus modestes que de grands groupes se retrouvent compromises. Elles n’étaient pas forcément choisies pour leur valeur intrinsèque, mais pour leur disponibilité à l’exploitation.

Suivre n’est pas seulement lire: c’est organiser la réaction

Le suivi des CVE ne consiste pas à accumuler des alertes. Il faut transformer l’information en action opérationnelle.

Une démarche sérieuse comprend généralement:

- la veille quotidienne des vulnérabilités;

- la corrélation avec les solutions réellement déployées;

- l’évaluation de l’impact selon votre contexte;

- la priorisation des actions;

- l’application du correctif ou d’une mitigation;

- la vérification post-intervention.

C’est cette discipline qui permet de réduire le risque réel, pas simplement la lecture d’un flux de sécurité.

Le suivi des CVE doit faire partie de l’exploitation courante

Le suivi des vulnérabilités ne doit pas être traité comme une action exceptionnelle. Il fait partie du maintien en condition de sécurité.

Chez Forget About IT, nous considérons que cette vigilance fait partie du travail d’exploitation normal d’une infrastructure sérieuse: supervision, maintenance, suivi de sécurité et capacité d’intervention doivent avancer ensemble.

Nous effectuons le suivi des CVE relatives aux solutions de nos clients dans l’ensemble de nos forfaits d’infogérance, afin de pouvoir qualifier rapidement les vulnérabilités, organiser les remédiations et réduire la fenêtre d’exposition avant exploitation.

Patcher vite, mais avec méthode

Toutes les CVE ne se traitent pas de la même manière. Certaines peuvent être corrigées immédiatement, d’autres demandent une préparation, une fenêtre de maintenance ou une mesure compensatoire temporaire.

L’enjeu n’est pas d’appliquer chaque patch aveuglément. L’enjeu est de:

- savoir rapidement si vous êtes concerné;

- mesurer le niveau de risque réel;

- décider vite;

- exécuter proprement.

Sans suivi quotidien, cette capacité de décision arrive trop tard.

Conclusion

Le suivi journalier des CVE est nécessaire parce qu’une vulnérabilité publique devient immédiatement exploitable en théorie, puis souvent en pratique.

Les équipes de sécurité la suivent pour protéger. Les attaquants la suivent pour scanner. Entre les deux, tout se joue dans la rapidité de détection, de qualification et de correction.

Même si vous pensez ne pas être une cible, vous restez ciblable par des opportunistes. En sécurité, l’absence de prestige n’est pas une protection.

Le bon réflexe consiste donc à traiter la veille CVE comme une composante normale de l’exploitation et non comme une tâche secondaire.

FAQ: suivi des CVE

Pourquoi faut-il suivre les CVE tous les jours ?

Parce qu’une vulnérabilité publiée devient rapidement connue de tous, y compris des attaquants. Un suivi quotidien permet d’évaluer l’exposition, de prioriser et de corriger avant exploitation.

Qu’est-ce qu’une CVE en cybersécurité ?

Une CVE est un identifiant public attribué à une vulnérabilité connue. Elle permet de référencer un défaut de sécurité et de partager des informations techniques sur son impact et ses correctifs.

Les hackers suivent-ils vraiment les nouvelles CVE ?

Oui. Les groupes malveillants comme les opportunistes surveillent les nouvelles CVE, recherchent les systèmes exposés et automatisent souvent les scans dès qu’une faille devient publique.

Pourquoi une PME ou une petite structure reste-t-elle exposée ?

Parce que beaucoup d’attaques ne sont pas ciblées manuellement. Des scans automatisés cherchent des services vulnérables sur Internet sans distinguer la taille ou la notoriété de l’entreprise.

Suivre les CVE suffit-il pour être protégé ?

Non. Le suivi est la première étape. Il faut ensuite qualifier les vulnérabilités, vérifier si les solutions utilisées sont concernées, appliquer les correctifs, mettre en place des mesures compensatoires et contrôler le résultat.

Combien de temps faut-il pour patcher une CVE critique ?

Cela dépend du contexte technique et métier, mais une CVE critique exposée sur Internet doit être traitée le plus vite possible, avec une décision encadrée entre patch immédiat, mitigation temporaire ou isolement du service.

Forget About IT assure-t-il ce suivi dans ses prestations ?

Oui. Nous assurons le suivi des CVE relatives aux solutions de nos clients dans l’ensemble de nos forfaits d’infogérance afin de réduire la fenêtre d’exposition et d’organiser la remédiation.

Articles recommandés

Infrastructure

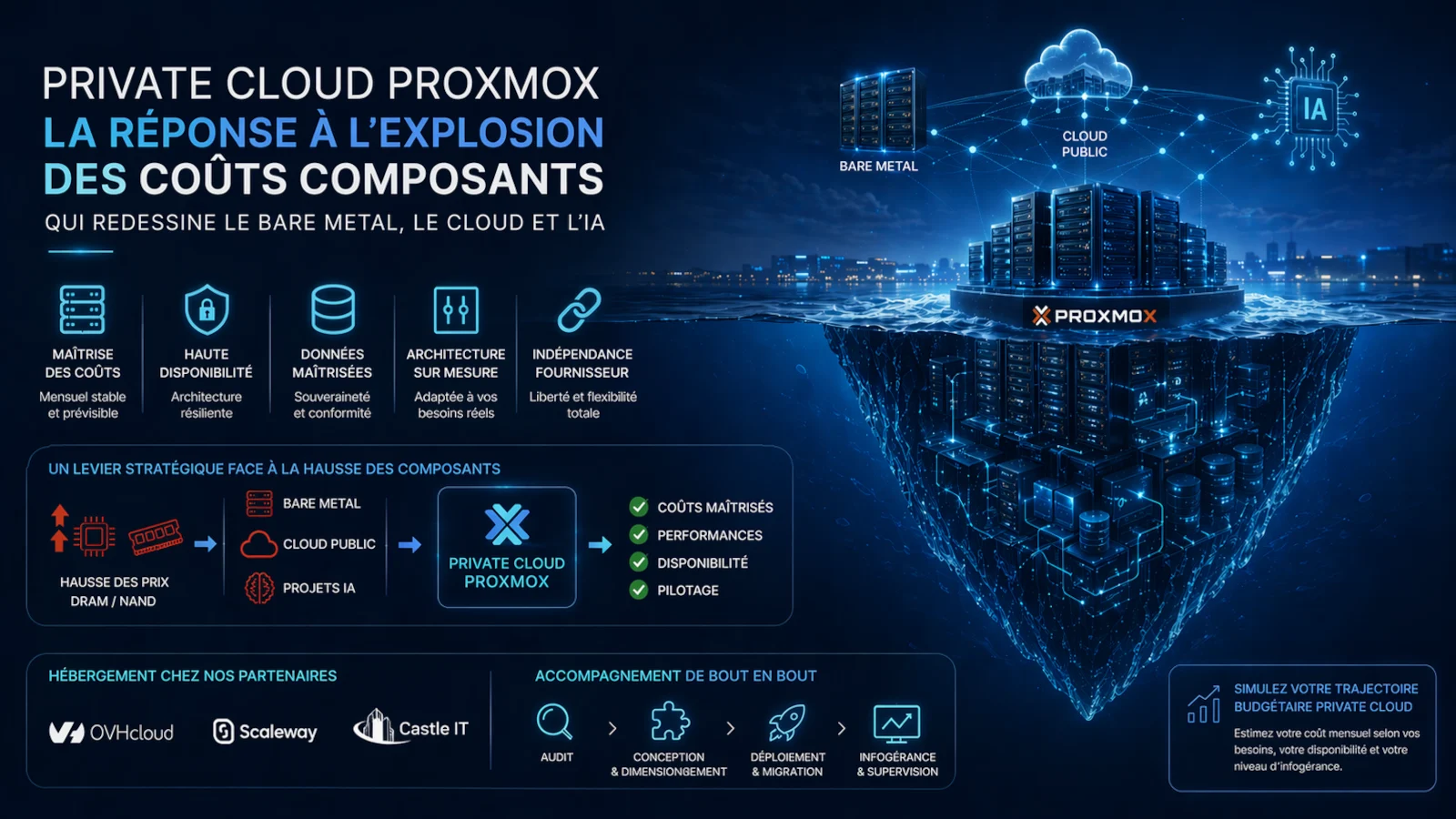

Private Cloud Proxmox: la réponse à l'explosion des coûts composants qui redessine le bare metal, le cloud et l'IA

Face à la hausse des coûts matériels, le Private Cloud Proxmox permet de reprendre la maîtrise budgétaire sans sacrifier la performance ni la disponibilité.

Infrastructure

Comprendre l'hyperconvergence avec Proxmox

Découvrez comment l'hyperconvergence Proxmox + Ceph améliore la haute disponibilité, simplifie l'exploitation et réduit les interruptions de service.

Souveraineté numérique

Souveraineté numérique: au-delà de l'expression

La souveraineté numérique n'est plus un slogan: c'est un enjeu stratégique de sécurité, de gouvernance et de résilience pour toutes les organisations.